На этой неделе специалисты по сетевой безопасности уже сообщали о выявленном трояне Backdoor.MAC.Eleanor, но плохие новости на этом не закончились. Специалисты компании ESET бьют тревогу – накануне был обнаружен бэкдор OSX/Keydnap, который передает хакерам содержимое Связки ключей настольной платформы Apple, тем самым предоставляя злоумышленникам доступ к операционной системе отдельных пользователей.

Подписаться на Яблык в Telegram — только полезные инструкции для пользователей iPhone, iPad и Mac t.me/yablykworld.

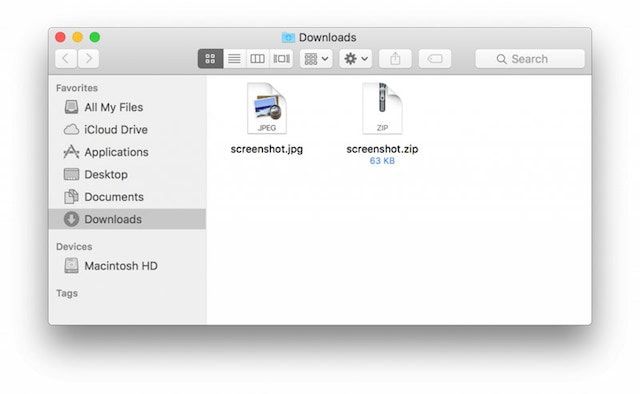

Пока эксперты не сумели определить, каким образом зловред попадает в систему. Предполагается, что распространяют вирус посредством рассылки спам-писем. Возможно также, что заражение происходит при загрузке софта из непроверенных источников. Известно лишь, что компьютер инфицируется после попадания на него ZIP-файла.

ПО ТЕМЕ: Взломали Apple ID, что делать в этом случае – реальная история.

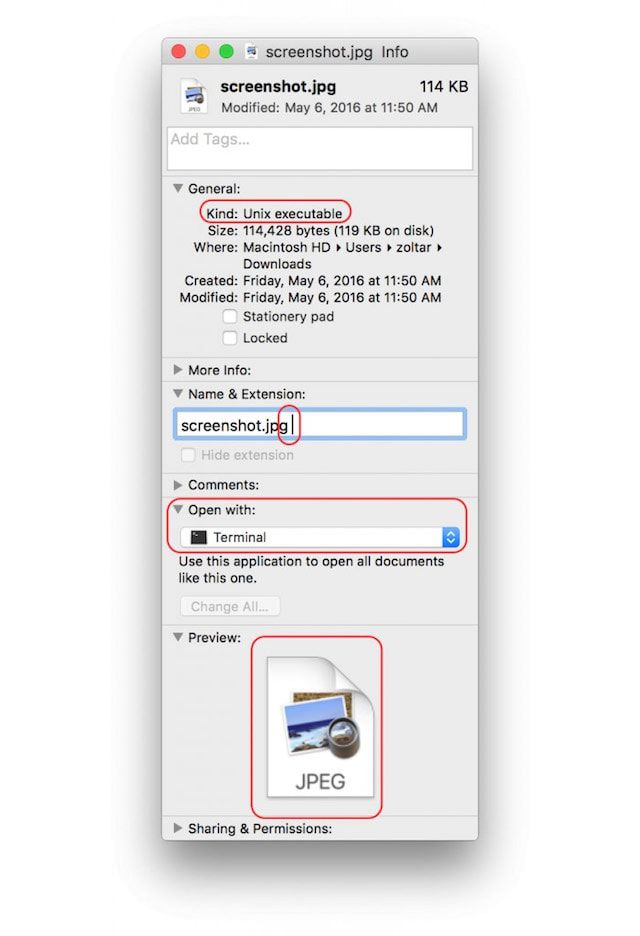

Этот архивный документ скрывает в себе исполняемый файл в формате Mach-O. В качестве расширения указан JPG или TXT, но это уловка – документ откроется в Терминале, а не текстовом или графическом редакторе. Finder также распознает зараженный файл как обычный документ или изображение.

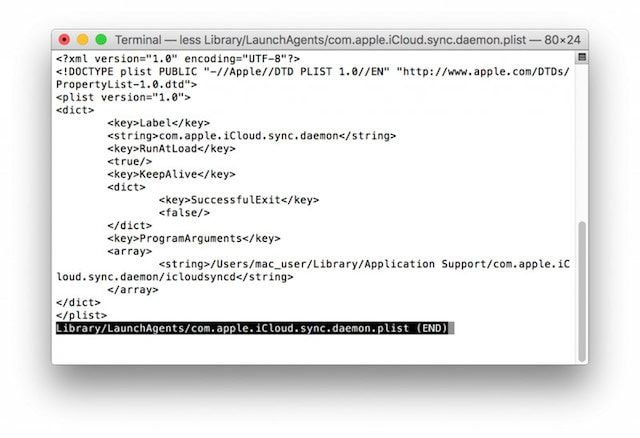

Внедренный в систему вирус, если открыт доступ к правам суперпользователя, копирует PLIST-данные в каталог LaunchAgents, расположенный в папке Library; в том случае, если права суперпользователя отсутствуют, данные пересылаются в $USER/Library/LaunchAgents/. Сам исполняемый документ icloudsyncd загружается в Library/Application Support/com.apple.iCloud.sync.daemon.

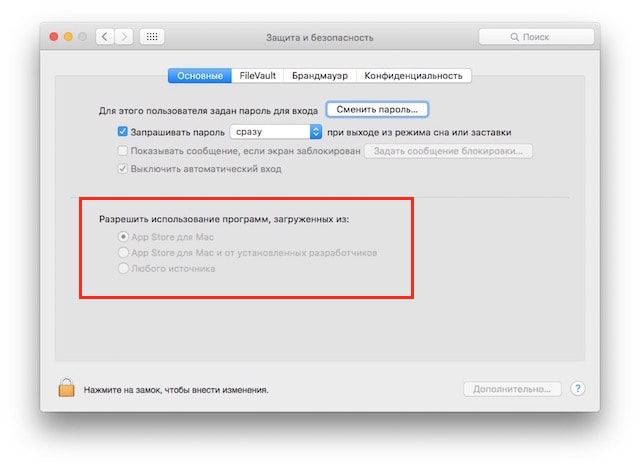

Для предотвращения заражения Mac, установите защиту штатную защиту Gatekeeper, как показано на скриншоте ниже. Для этого нужно зайти в «Системные настройки» –> «Защита и безопасность» и перейти во вкладку Основные.

Смотрите также: