Ирония судьбы – компания с многозначительным названием «Hacking Team» в минувшие выходные подверглась взлому, вследствие чего в Сеть утекло 400 Гб данных. И в них масса следов о разработке ПО для слежки за «политическими целями», использующими продукцию Apple.

Подписаться на Яблык в Telegram — только полезные инструкции для пользователей iPhone, iPad и Mac t.me/yablykworld.

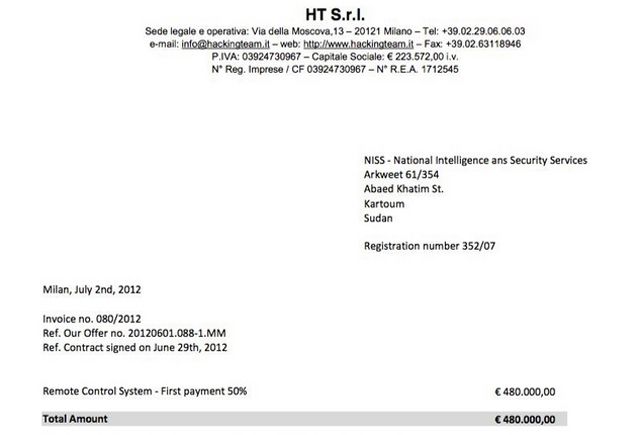

Косвенные сведения о направлении работы Hacking Team начали поступать в июне 2014-го, когда отечественная Kaspersky Lab и канадская Citizen Lab нашли в декодированном троянском приложении указания на работу исключительно с джейлбрейк-системами. Это же требование содержится в аналоге «прейскуранта», обнаруженного исследователями в утекшем на днях пакете документов. Из него следует, что Hacking Team разрабатывала узконаправленные утилиты для шпионажа, чей принцип работы базировался на уязвимостях джейлбрейка. И создавались они под конкретные заказы со стороны «правительственных клиентов».

iOS, совершенствуемая Apple с трудолюбием муравьиной армии, относится к их числу. А тот факт, что пользователи самостоятельно стремятся к взлому своих систем во имя меркантильного интереса или праздного любопытства, очень на руку проницательным хакерам. Речь идет о серьезной команде, на что указывает наличие у Hacking Team официального сертификата Apple и права разрабатывать и распространять программное обеспечение. Удобнейшая лазейка – в ноябре минувшего года было выявлено вполне легальное приложение для iOS, имевшее теневую функцию обхода защитных механизмов система, которая активировалась после джейлбрейка.

Смотрите также:

- После взлома iPhone Медведева, московский депутат просит проверить на безопасность все гаджеты чиновников.

- Уязвимость в Bluetooth-модуле позволяет отслеживать местоположение владельцев iPhone и фитнес-трекеров.

- Тим Кук расхвалил методы шифрования Apple и раскритиковал политику использования пользовательских данных Google.

- Тотальная прослушка мобильных телефонов — как защитить себя?